El Ransomware LowLevel04 fue descubierto en octubre del año pasado, 2015, y continua atacando a los ordenadores vulnerables. Este ransomware encriptador de archivos ha estado activo particularmente en Grecia y Bulgaria, atacando servidores y, haciendo a las empresas su objetivo principal, Mientras se ha informado que los hackers tienen direcciones IP que apuntan a los Países Bajos (por ej. 89.248.172.159) y Turquía.

Una Breve Introducción al Ransomware LowLevel04

El cripto ransomware LowLevel04 usa algoritmos de encriptación AES (Estándar de Encriptación Avanzado) para encriptar los archivos almacenados en los discos locales, externos y de redes. Los objetivos de los tipos de archivos de datos son los siguientes:

.3fr, .dbf, .dcr, .dwg, .doc, .der, .erf, .eps, .jpg, .mp3, .mp4, .mef, .mrw, .mdf, .bay, .bck, .bkp, .bcp, .cdr, .mid, .nef, .nrw, .dat, .dxg, .dng, .pptx, .pptm, .jpe, .kdc, .mdb, .jpeg, .indd, .docx, .docm, .pfx, .raw, .rwl, .opd, .odm, .odc, .orf, .odb, .pdd, .pdf, .pst, .ppt, .rtf, .rw2, .odt, .ods, .pem, .sql, .xls, .xml, .xlk, .wpd, .wav, .wb2, .wps, .x3f, .zip, .xlsb, .arw, .bmp, .cer, .crw, .cr2, .crt, .dxf, .r3d, .srf, .sr2, .srw, .p12, .p7b, .p7c, .ptx, .pef, .png, .psd, .php, .rar, .raf, .xlsx, .xlsm, .exe, .bad, .lpa, .sys, .dll, .msi, .ie5, .ie6, .ie7, .ie8, .ie9, .ini, .inf, .lnk, .scr, .com, .ico, .desklink, .mapimail, .search-ms, .automaticDestinations-ms, .bkup, .database, .backup, .zip

Los archivos encriptados tienen pre añadido el prefijo oorr. por ejemplo, Presentation.ppt, después de haber sido encriptado, tendrá el título de oorr.Presentation.ppt. El archivo encriptado se cambiar para añadir unas capas de información relacionadas con la desencriptación. Las cinco capas de información de desencriptación son las siguientes: el archivo encriptado, el tamaño de archivo antes de la encriptación, clave de encriptación RSA-2048 encriptada, el tamaño de la clave y el identificador de la infección LowLevel04 – el prefijo.

El archivo ejecutable del ransomware LowLevel04, que se llama Date.exe, se elimina después de terminar la encriptación. Además, todos los archivos, creados durante el proceso de encriptación, también se limpian. Además, los comandos wevtutil.exe cl Application, wevtutil.exe cl Security y wevtutil.exe cl System también van a incluirse para eliminar los registros de eventos de Aplicaciones, Seguridad y Sistema, lo que hace imposible investigar el ataque en el ordenador comprometido.

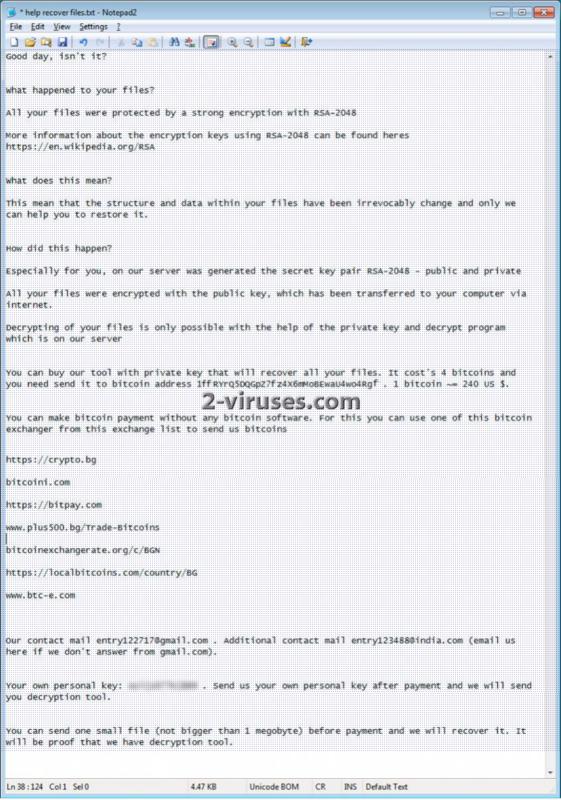

El archivo help recover files.txt, que contiene la nota de rescate, está ubicado en las carpetas infectadas. También tiene una versión Griega. La nota en inglés es parecida a esta:

4 BTC, lo que equivale a 2,947.28 USD, es el rescate. [email protected] y [email protected] son los e-mails de contacto. Incluso aunque las víctimas hayan informado haber recibido la clave de desencriptación, después de que se haya transferido el pago del rescate, no recomendamos hacerlo. Nunca puede saber si los atacantes robaran sus datos para usarlos las veces que deseen.

¿Cómo Infecta el Sistema el Ransomware LowLevel04?

El malware encriptador de archivos LowLevel04 se distribuye mediante el hackeo de Escritorio Remoto o Terminal de Servicios en un ataque criptoanalítico, llamado, ataque de fuerza bruta. Este tipo de ataque se lleva a cabo intentando una gran cantidad de contraseñas, hasta que se encuentra la correcta. Cuando se consigue el acceso a los servicios previamente mencionados, la carga del virus se descarga en el sistema comprometido.

¿Cómo Desencriptar Sus Archivos y Eliminar la Infección?

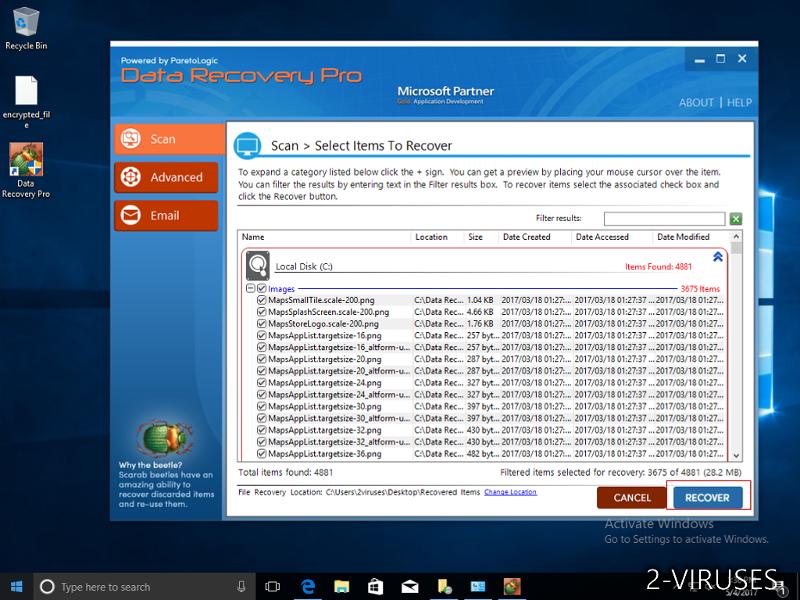

Todavía no hay ninguna herramienta de ninguna fuente fiable. Por ello, la desencriptación no es una opción disponible. Sin embargo, copie los discos infectados. Por otro lado, sus Shadow Volume Copies no han sido afectadas por el virus ransomware LowLevel04. Por ello, puede usarlas. Si no sabe cómo restaurar sus archivos usando el Servicio Shadow Volume. Puede seguir el siguiente enlace: http://www.bleepingcomputer.com/tutorials/how-to-recover-files-and-folders-using-shadow-volume-copies/. Si el Servicio Shadow Volume no está disponible, siempre puede usar un software de recuperación de datos como Recuva, Photorec, etc.

Antes de que experimentes con el Servicio Volume Snapshot o descargues herramientas de restauración de datos, elimine el virus LowLevel04 de su PC. Descargue Spyhunter o Hitman y ejecute un escaneado completo del sistema. La guía manual para la eliminación de este virus encriptador se proporciona a continuación.

¿Cómo eliminar LowLevel04 Ransomware usando Restauración del Sistema?

1. Reinicie su ordenador en Modo Seguro con Solicitud de Comando

1. Modo seguro

Para Windows 7/ Vista/ XP- l Inicio → Apagar → Reiniciar → OK.

- l Presione la tecla F8 repetidamente hasta que la pantalla de Opciones de Inicio Avanzado aparece.

- l Elegir Modo Seguro con Solicitud de Comando.

- l Presione Potencia en la pantalla de acceso de Windows. Luego presione y mantenga la tecla Shift y haga clic en Reiniciar.

- l Elija solucionar problemas → Opciones Avanzadas → Configuración de Inicio y haga clic en Reiniciar.

- l Cuando se cargue, seleccione Permitir Modo Seguro con Solicitud de Comando en la lista de Configuraciones de Inicio.

2. Restaurar archivos y configuraciones del Sistema.

- l Cuando el modo de Solicitud de Comando se cargue, introduzca cd restore y presione Intro.

- l Luego introduzca rstrui.exe y presione Intro otra vez.

- l Haga clic en “Siguiente” en la ventana que apareció.

- l Seleccione uno de los Puntos de Restauración que están disponibles antes de que se infiltrase el LowLevel04 Ransomware en su sistema y luego haga clic en “Siguiente”.

- l Para iniciar la restauración del Sistema haga clic en “Sí”.

2. Complete la eliminación del LowLevel04 Ransomware

Tras restaurar su sistema, se recomienda escanear su ordenador con un programa anti-malware, como Malwarebytes, Spyhunter y elimine todos los archivos maliciosos relacionados con LowLevel04 Ransomware.

3. Restaure los archivos afectados por LowLevel04 Ransomware usando Shadow Volume Copies

Si no usa la opción de Restaurar Sistema en su sistema operativo, existe la posibilidad de usar capturas de shadow copy. Almacenan copias de sus archivos en el punto temporal en el que la captura de restauración del sistema fue creada. Normalmente LowLevel04 Ransomware intenta eliminar todas las posibles Shadow Volume Copies, así que este método puede que no funcione en todos los ordenadores. Sin embargo, puede que falle al hacerlo.

Shadow Volume Copies sólo está disponible con Windows XP Service Pack 2, Windows Vista, Windows 7 y Windows 8. Hay dos maneras de recuperar sus archivos a través de Shadow Volume Copu. Puede hacerlo usando las versiones anteriores nativas de Windows o a través de Shadow Explorer.

a) Versiones Anteriores nativas de Windows

Haga clic derecho en un archivo encriptado y seleccione Propiedades>Pestaña de versiones anteriores. Ahora verá todas las copias disponibles de ese archivo particular y del momento cuando fue almacenado en un Shadow Volume Copy. Elija la versión del archivo que quiera recuperar y haga clic en Copiar si quiere guardarlo en algún directorio suyo, o Restaurar si quiere reemplazar el archivo encriptado existente. Si quiere ver el contenido del archivo previamente, simplemente haga clic en Abrir.

b) Shadow Explorer

Es un programa que puede encontrarse online de manera gratuita. Puede descargar tanto una versión completa o portable de Shadow Explorer. Abra el programa. En la esquina superior derecha el disco donde el archivo que está buscando está almacenado. Verá todas las carpetas en ese disco. Para recuperar la carpeta completa, haga clic derecho en ella y seleccione “Exportar”. Luego escoja dónde quiere que se almacene.

Nota: En muchos casos es imposible restaurar archivos de datos afectados por un ransomware moderno. Por eso recomiendo usar un software de copias de seguridad en la nube decente como precaución. Le recomendamos echar un vistazo a Carbonite, BackBlaze, CrashPlan o Mozy Home.

Herramientas de extracción Malware automática

(Win)

Nota: Ensayo Spyhunter proporciona la detección de parásitos como Lowlevel04 Ransomware y ayuda a su eliminación de forma gratuita. versión de prueba limitada es disponible, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Nota: Ensayo Combo Cleaner proporciona la detección de parásitos como Lowlevel04 Ransomware y ayuda a su eliminación de forma gratuita. versión de prueba limitada es disponible,