OzozaLocker es un virus ransomware descubierto la semana pasa, que fue entre el 21 y el 25 de Noviembre de 2016, por parte de los investigadores de ciber seguridad de MalwareHunterTeam. Este nuevo ransom-malware reproduce su nota de rescate de una manera muy interesante – una ventana popup aparece después de que la víctima haya hecho clic en el archivo encriptado dos veces. Pero l parte más importante a mencionar en lo que se refiere al malware OzozaLocker es que su desencriptador gratuito ha sido publicado por los investigadores de Emsisoft. Encontrará el enlace al final de este artículo.

¿Qué Sabemos del Ransomware OzozaLocker?

El virus encriptador OzozaLocker usa la extensión .locked para marcar los archivos encriptados. Se pueden distinguir los archivos sanos de los encriptados por la extensión de archivo anterior, adjunta como una adicional a los archivos comprometidos. Por ejemplo, Wallpaper.jpg, después de haberse bloqueado, tendrá el nombre de Wallpaper.jpg.locked. Los siguientes tipos de archivos pueden verse afectados por esta amenaza ransomware:

.sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf, .gdb, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .rim, .w3x, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf, .orf, .nrw, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, .jpg, .cdr, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .docm, .docx, .doc, .odb, .odc, .odm, .odp, .ods, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .fos, .mov

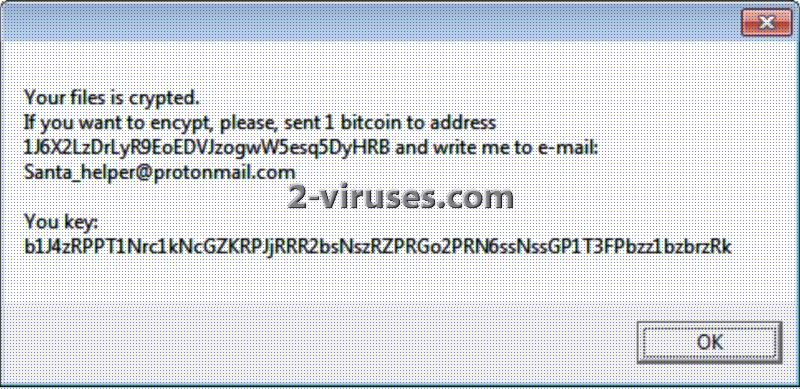

La nota de rescate, llamada HOW TO DECRYPT YOU FILES.txt (parece claro que los criminales se han olvidado de la letra R al final de YOU) que está escrito en un archivo de NotePad. Contiene el siguiente mensaje:

Los archivos han sido encriptado.

Si quiere desencriptarlos, por favor, envíe 1 bitcoin a la dirección 1J6X2LzDrLyR9EoEDVJzogwW5esq5DyHRB y escríbame al e-mail: [email protected]

Su clave: zmhhyzh4MUd6zwdNd00yY1A2s0s1wvJBemz4vfBZbDVTRFF0u2xRTFduTzg3aTZnR2c

De hecho, está claro, y a partir del texto del mensaje, hay más letras y palabras que faltan. Estos desarrolladores muestran la típica característica de desarrolladores de ransomware, que es el analfabetismo. El tamaño del rescate es de 1 BTC, que según la reciente subida de la tasa de BTC, son 730.45 USD en este momento particular al escribir este artículo. La dirección de BTC que se proporciona es la misma que en el caso de la infección de OzozaLocker, mientras que la clave, que termina la nota, es diferente en cada caso particular de infección. La primera es la dirección de la cuenta de los hackers, dónde se harán todos los pagos de los rescates. La segunda – la clave de infección única generada para cada usuario de cada máquina. El último detalle de la nota del cripto malware OzozaLocker es el email de contacto proporcionado. Es Santa_helper@protonmail, que sugiere que estos desarrolladores se presentan como ayudantes de Santa Claus, aunque los espíritus que promulgan son muy distintos a los de la Navidad.

En lo que se refiere a los detalles a cómo se distribuye el virus encriptador de archivos OzozaLocker, no se han revelado particularidades. Por ello, las maneras convencionales en la que se distribuyen los virus ransomware deben describirse una vez más. Estas son las siguientes: enlaces y adjuntos de e-mails de spam, descargas falsas y webs infectadas. Estos posiblemente pueden ser los canales de distribución principales del ransomware OzozaLocker.

Eliminar el Ransomware OzozaLocker y Restaurar Sus Archivos

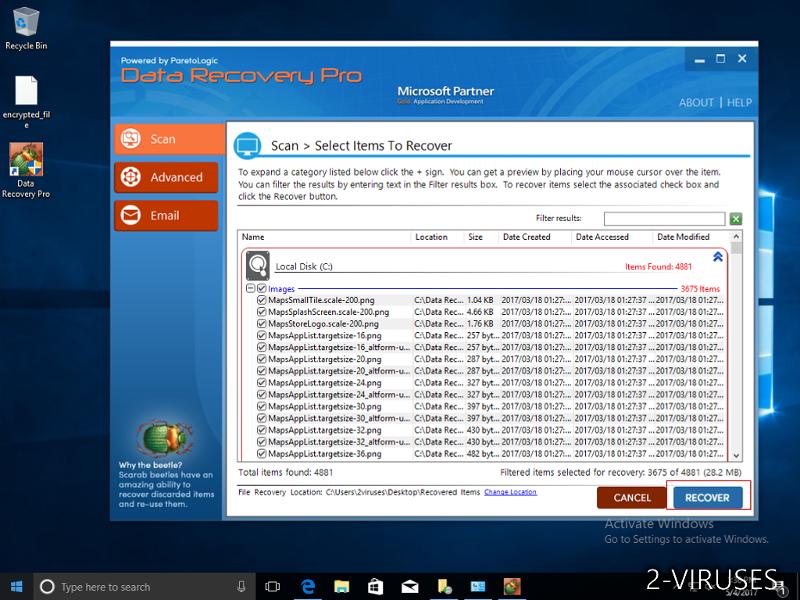

Por suerte, en el caso de la infección del virus OzozaLocker, hay una gran cantidad de medios creados para la eliminación de la amenaza y restaurar sus datos. Para empezar con la eliminación de este virus bloqueador de archivos, necesita copiar los archivos de datos bloqueados antes de ejecutar un escáner de malware, ya que si olvida esto, no será capaz de usar el fiable desencriptador que le vamos a presentar en un par de segundos. Recomendamos ejecutar uno de los siguientes escáneres de virus: SpyHunter o Malwarebytes. También hay un manual sobre cómo eliminar el malware encriptador de manera manual, que viene a continuación. Sin embargo, si nunca ha realizado un proceso así antes, mejor elija la eliminación automática con malwarebytes, por ejemplo. El desencriptador fiable y gratuito puede descargarse desde aquí.

¿Cómo eliminar OzozaLocker Ransomware usando Restauración del Sistema?

1. Reinicie su ordenador en Modo Seguro con Solicitud de Comando

1. Modo seguro

Para Windows 7/ Vista/ XP- l Inicio → Apagar → Reiniciar → OK.

- l Presione la tecla F8 repetidamente hasta que la pantalla de Opciones de Inicio Avanzado aparece.

- l Elegir Modo Seguro con Solicitud de Comando.

- l Presione Potencia en la pantalla de acceso de Windows. Luego presione y mantenga la tecla Shift y haga clic en Reiniciar.

- l Elija solucionar problemas → Opciones Avanzadas → Configuración de Inicio y haga clic en Reiniciar.

- l Cuando se cargue, seleccione Permitir Modo Seguro con Solicitud de Comando en la lista de Configuraciones de Inicio.

2. Restaurar archivos y configuraciones del Sistema.

- l Cuando el modo de Solicitud de Comando se cargue, introduzca cd restore y presione Intro.

- l Luego introduzca rstrui.exe y presione Intro otra vez.

- l Haga clic en “Siguiente” en la ventana que apareció.

- l Seleccione uno de los Puntos de Restauración que están disponibles antes de que se infiltrase el OzozaLocker Ransomware en su sistema y luego haga clic en “Siguiente”.

- l Para iniciar la restauración del Sistema haga clic en “Sí”.

2. Complete la eliminación del OzozaLocker Ransomware

Tras restaurar su sistema, se recomienda escanear su ordenador con un programa anti-malware, como Malwarebytes, Spyhunter y elimine todos los archivos maliciosos relacionados con OzozaLocker Ransomware.

3. Restaure los archivos afectados por OzozaLocker Ransomware usando Shadow Volume Copies

Si no usa la opción de Restaurar Sistema en su sistema operativo, existe la posibilidad de usar capturas de shadow copy. Almacenan copias de sus archivos en el punto temporal en el que la captura de restauración del sistema fue creada. Normalmente OzozaLocker Ransomware intenta eliminar todas las posibles Shadow Volume Copies, así que este método puede que no funcione en todos los ordenadores. Sin embargo, puede que falle al hacerlo.

Shadow Volume Copies sólo está disponible con Windows XP Service Pack 2, Windows Vista, Windows 7 y Windows 8. Hay dos maneras de recuperar sus archivos a través de Shadow Volume Copu. Puede hacerlo usando las versiones anteriores nativas de Windows o a través de Shadow Explorer.

a) Versiones Anteriores nativas de Windows

Haga clic derecho en un archivo encriptado y seleccione Propiedades>Pestaña de versiones anteriores. Ahora verá todas las copias disponibles de ese archivo particular y del momento cuando fue almacenado en un Shadow Volume Copy. Elija la versión del archivo que quiera recuperar y haga clic en Copiar si quiere guardarlo en algún directorio suyo, o Restaurar si quiere reemplazar el archivo encriptado existente. Si quiere ver el contenido del archivo previamente, simplemente haga clic en Abrir.

b) Shadow Explorer

Es un programa que puede encontrarse online de manera gratuita. Puede descargar tanto una versión completa o portable de Shadow Explorer. Abra el programa. En la esquina superior derecha el disco donde el archivo que está buscando está almacenado. Verá todas las carpetas en ese disco. Para recuperar la carpeta completa, haga clic derecho en ella y seleccione “Exportar”. Luego escoja dónde quiere que se almacene.

Nota: En muchos casos es imposible restaurar archivos de datos afectados por un ransomware moderno. Por eso recomiendo usar un software de copias de seguridad en la nube decente como precaución. Le recomendamos echar un vistazo a Carbonite, BackBlaze, CrashPlan o Mozy Home.

Herramientas de extracción Malware automática

(Win)

Nota: Ensayo Spyhunter proporciona la detección de parásitos como Ozozalocker Ransomware y ayuda a su eliminación de forma gratuita. versión de prueba limitada es disponible, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Nota: Ensayo Combo Cleaner proporciona la detección de parásitos como Ozozalocker Ransomware y ayuda a su eliminación de forma gratuita. versión de prueba limitada es disponible,