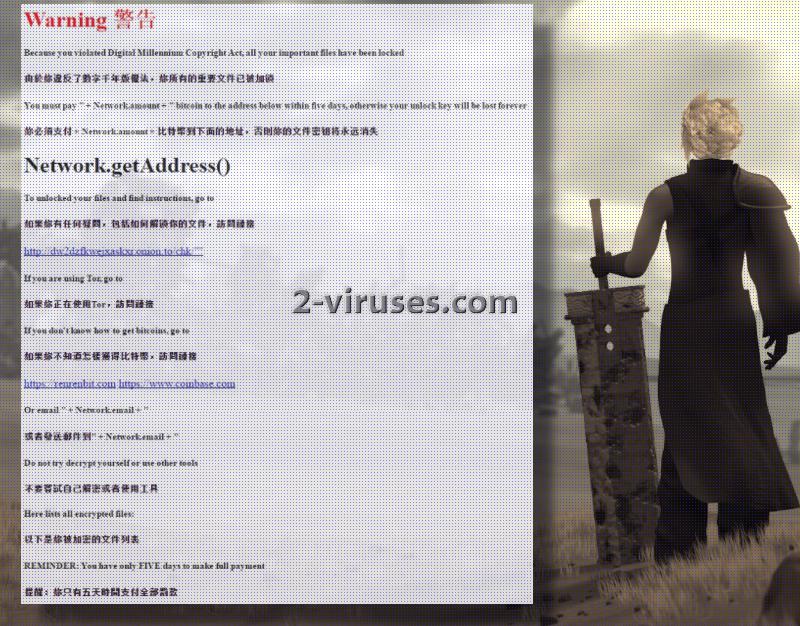

CloudSword es un nombre que se usará para referirse a una nueva infección de ransomware. Muchos desarrolladores de ransomware intentan incorporar algo original a sus proyectos y, muy frecuentemente, los títulos de esas amenazas vienen de series de TV famosas, algunos cogen nombres prestados de la mitología griega o recurren a los libros de comics. Esta vez, CloudSword se basa en Final Fantasy, una franquicia de ciencia ficción y fantasía. Cloud Sword es una de las armas que se ven a lo largo de la serie. Incluso aunque sea un detalle insignificante, los expertos de seguridad no lo dejaron pasar. De hecho, para apoyar esta hipótesis, también podemos mencionar que se incluye el idioma chino en la nota de rescate, llamado Aviso 警告.html. En este documento, las víctimas son acusadas de haber violado el Acta de Copyright Digital Millennium. Y por eso, todos los archivos importantes han sido encriptados. La nota también pide a la gente que entre a la web Dw2dzfkwejxaskxr.onion.to/chk/ para encontrar más instrucciones, pero sólo es accesible a través de los servidores con navegador TOR. El virus CloudSword también es sospechoso de basarse en el proyecto de fuente abierta HiddenTear, lo que significa que probablemente use uno de los cifrados AES para la encriptación. Como el ransomware incluye instrucciones en chino e inglés, es posible asumir que se centra en gente de una gran variedad de lugares.

El ransomware CloudSword y su estrategia en el campo de batalla

El ransomware CloudSword no es una muestra completamente terminada. Los investigadores de seguridad identifican este virus con uno en progreso de terminarse. Por esta razón, podría ser posible encontrar nuevas variantes de este virus en el futuro. Por ahora, centrémonos en el ejemplo actual. Todavía no se sabe si esta muestra añade alguna nueva extensión a los datos encriptados, pero deja una nota de rescate para que lean las víctimas. Los hackers responsables de esta variante de ransomware sólo dan 5 días para hacer el pago necesario. Si no, los datos bloqueados se dejarán sin desbloquear. El virus CloudSword se actualiza y mejora mientras hablamos. Dato curioso: el virus también contiene una frase en Latín (Ab honesto virum bonum nihil deterret). Traducido al castellano, significa: nada detiene a un buen hombro de hacer lo que es honesto. No está claro que acción se identifica como honorable: el hecho de que los hackers hayan creado un virus ransowmare, o el hecho de que una víctima abandone y decida realizar la transacción monetaria. Da igual el caso que sea, debemos recordarle que no contacte con os hackers ni pague el rescate que piden tan desesperadamente.

Esta muestra de categoría ransomware oculta su identidad real e intenta engañar a los usuarios de que es como cualquier otro proceso. Sin embargo, si nota que cloudsword.exe está ejecutándose, debe ejecutar rápidamente un escaneado completo de seguridad y eliminarlo. Eche un vistazo para ver si sus archivos han sido corrompidos o bloqueados. Si el virus ransomware encripta los datos con éxito, esto complica las cosas. Sin embargo, el virus puede estar escondiéndose bajo el proceso con cualquier nombre: podría ser como un archivo sobrante de una actualización u otro ejecutable que no se identifica fácilmente.

Restaurar los archivos que han sido arruinados por el ransomware CloudSword

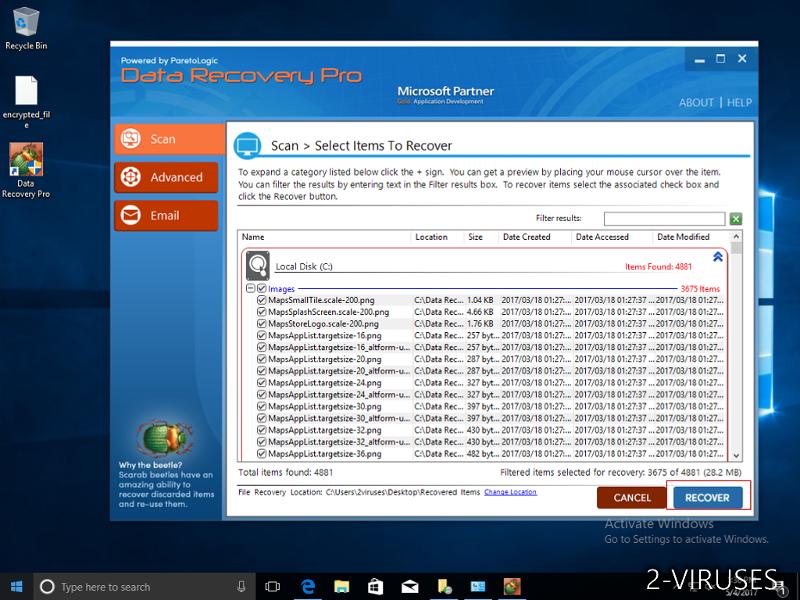

Tristemente, no podemos proporcionarle un desencriptador fresco para esta variante de ransomware. Sin embargo, puede probar diferentes maneras de recuperar sus datos. Puede ver si este virus ha eliminado las Shadow Volume Copies. Si este ransomware no ejecuta un comando para esta tarea, entonces, será capaz de recuperar sus archivos. Además de eso, puede probar las herramientas existentes de recuperación de archivos. Baje hasta el final para ver que herramientas recomendamos. Para el futuro, debe guardar sus archivos en dispositivos de almacenamiento por el bienestar de sus archivos. Si un virus ransomware se introduce silenciosamente, será capaz de volver a vivir tranquilamente después de eliminar el ransomware y recuperar los archivos desde otra ubicación.

Tácticas que el ransomware CloudSword explora para invadir dispositivos de los usuarios

El virus CloudSword presumiblemente se centra en la gente que hablan las lenguas china o inglesa. Esto significa que la cantidad de gente que es víctima potencial es grande. Todavía no se ha determinado que método exacto es el truco de distribución principal para esta variante, pero podemos adivinar que los emails con su carga se están enviando. Si recibe cualquier correo extraño en su bandeja de entrada, debe comprender la posibilidad del contenido malicioso, conseguir su cuenta de email. Por esta razón, debe mantener sus bandejas de entrada libres de spam.

Si por cualquier accidente desafortunado se infecta con el ransomware CloudSword, su reacción debe ser sin dudarlo y contactar con especialistas de seguridad fiables. Si hace esto, le van a informar sobre las soluciones posibles para eliminar esta variante y recuperar los archivos que se han perdido. Antes de eliminar la infección, debe copiar todos los datos encriptados. Es posible que durante la eliminación del virus CloudSword, los datos arruinados también van a ser eliminados. Pruebe Spyhunter o Malwarebytes para deshacerse automáticamente de esta infección. Las siguientes secciones dan opciones alternativas para la desencriptación y eliminación.

¿Cómo eliminar CloudSword ransomware usando Restauración del Sistema?

1. Reinicie su ordenador en Modo Seguro con Solicitud de Comando

1. Modo seguro

Para Windows 7/ Vista/ XP- l Inicio → Apagar → Reiniciar → OK.

- l Presione la tecla F8 repetidamente hasta que la pantalla de Opciones de Inicio Avanzado aparece.

- l Elegir Modo Seguro con Solicitud de Comando.

- l Presione Potencia en la pantalla de acceso de Windows. Luego presione y mantenga la tecla Shift y haga clic en Reiniciar.

- l Elija solucionar problemas → Opciones Avanzadas → Configuración de Inicio y haga clic en Reiniciar.

- l Cuando se cargue, seleccione Permitir Modo Seguro con Solicitud de Comando en la lista de Configuraciones de Inicio.

2. Restaurar archivos y configuraciones del Sistema.

- l Cuando el modo de Solicitud de Comando se cargue, introduzca cd restore y presione Intro.

- l Luego introduzca rstrui.exe y presione Intro otra vez.

- l Haga clic en “Siguiente” en la ventana que apareció.

- l Seleccione uno de los Puntos de Restauración que están disponibles antes de que se infiltrase el CloudSword ransomware en su sistema y luego haga clic en “Siguiente”.

- l Para iniciar la restauración del Sistema haga clic en “Sí”.

2. Complete la eliminación del CloudSword ransomware

Tras restaurar su sistema, se recomienda escanear su ordenador con un programa anti-malware, como Malwarebytes, Spyhunter y elimine todos los archivos maliciosos relacionados con CloudSword ransomware.

3. Restaure los archivos afectados por CloudSword ransomware usando Shadow Volume Copies

Si no usa la opción de Restaurar Sistema en su sistema operativo, existe la posibilidad de usar capturas de shadow copy. Almacenan copias de sus archivos en el punto temporal en el que la captura de restauración del sistema fue creada. Normalmente CloudSword ransomware intenta eliminar todas las posibles Shadow Volume Copies, así que este método puede que no funcione en todos los ordenadores. Sin embargo, puede que falle al hacerlo.

Shadow Volume Copies sólo está disponible con Windows XP Service Pack 2, Windows Vista, Windows 7 y Windows 8. Hay dos maneras de recuperar sus archivos a través de Shadow Volume Copu. Puede hacerlo usando las versiones anteriores nativas de Windows o a través de Shadow Explorer.

a) Versiones Anteriores nativas de Windows

Haga clic derecho en un archivo encriptado y seleccione Propiedades>Pestaña de versiones anteriores. Ahora verá todas las copias disponibles de ese archivo particular y del momento cuando fue almacenado en un Shadow Volume Copy. Elija la versión del archivo que quiera recuperar y haga clic en Copiar si quiere guardarlo en algún directorio suyo, o Restaurar si quiere reemplazar el archivo encriptado existente. Si quiere ver el contenido del archivo previamente, simplemente haga clic en Abrir.

b) Shadow Explorer

Es un programa que puede encontrarse online de manera gratuita. Puede descargar tanto una versión completa o portable de Shadow Explorer. Abra el programa. En la esquina superior derecha el disco donde el archivo que está buscando está almacenado. Verá todas las carpetas en ese disco. Para recuperar la carpeta completa, haga clic derecho en ella y seleccione “Exportar”. Luego escoja dónde quiere que se almacene.

Nota: En muchos casos es imposible restaurar archivos de datos afectados por un ransomware moderno. Por eso recomiendo usar un software de copias de seguridad en la nube decente como precaución. Le recomendamos echar un vistazo a Carbonite, BackBlaze, CrashPlan o Mozy Home.

Herramientas de extracción Malware automática

(Win)

Nota: Ensayo Spyhunter proporciona la detección de parásitos como Cloudsword Ransomware y ayuda a su eliminación de forma gratuita. versión de prueba limitada es disponible, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Nota: Ensayo Combo Cleaner proporciona la detección de parásitos como Cloudsword Ransomware y ayuda a su eliminación de forma gratuita. versión de prueba limitada es disponible,